Un malware pentru macOS nedocumentat anterior, numit Infiniti Stealer, vizează utilizatorii Mac prin replici convingătoare ale paginilor de verificare umană Cloudflare, conform unei cercetări publicate în această săptămână de Malwarebytes. Campania marchează primul caz cunoscut de atac macOS care combină tehnica de inginerie socială ClickFix cu o încărcătură Python compilată într-un binar nativ folosind framework-ul Nuitka, ceea ce o face mai greu de detectat și analizat decât amenințările tipice bazate pe scripturi.

Cum funcționează atacul

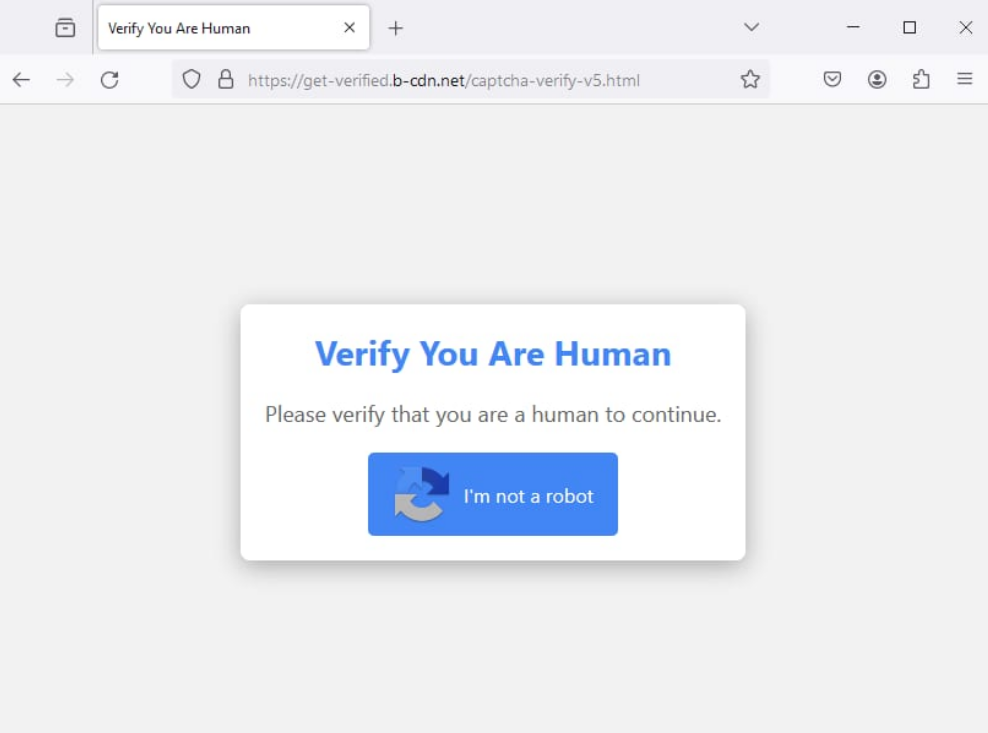

Infecția începe când un utilizator ajunge pe un domeniu rău intenționat care găzduiește ceea ce pare a fi o pagină standard CAPTCHA de la Cloudflare. În loc să exploateze o vulnerabilitate software, pagina îi instruiește utilizatorului să deschidă aplicația Terminal din macOS și să lipească o „comandă de verificare”. Odată executată, această comandă declanșează în tăcere un lanț de infecție în mai multe etape.

Prima etapă este un script bash de tip dropper care decodifică un payload încorporat, scrie un binar de a doua etapă în directorul temporar al sistemului, elimină marcajele de carantină din macOS pentru a ocoli protecțiile Gatekeeper, după care se șterge singur. A doua etapă este un binar Apple Silicon de 8,6 megaocteți compilat cu Nuitka, care decomprimă aproximativ 35 de megaocteți de date încorporate înainte de a lansa payload-ul final de tip stealer.

Cercetătorii de la Malwarebytes au urmărit inițial malware-ul sub numele „NukeChain”, dar au descoperit adevăratul său nume după ce panoul de comandă al operatorului de la „Infiniti-stealer[.]com” a devenit vizibil public.

Ce fură Infiniti Stealer

Acest malware vizează o gamă largă de date sensibile: credențiale din browsere bazate pe Chromium și Firefox, intrări din Keychain-ul macOS, fișiere de portofel pentru criptomonede, secrete în text simplu din fișiere de mediu de dezvoltare precum .env și capturi de ecran realizate în timpul execuției. Datele furate sunt exfiltrate prin cereri HTTP POST, iar malware-ul trimite o notificare pe Telegram către operator la finalizare, punând chiar credențialele capturate în coadă pentru spargerea parolelor pe server.

Malware-ul verifică, de asemenea, dacă rulează în interiorul unor sandbox-uri de analiză cunoscute — inclusiv Any.Run, Joe Sandbox și VMware — și introduce întârzieri randomizate de execuție pentru a evita detecția automată.

O tendință în creștere pe macOS

Infiniti Stealer este cel mai recent dintr-un val de atacuri bazate pe ClickFix care vizează utilizatorii de Mac. La începutul acestei luni, Sophos și The Hacker News au raportat despre trei campanii ClickFix separate care distribuiau un alt stealer pentru macOS numit MacSync prin descărcări false de aplicații AI, Sophos înregistrând peste 50.000 de clicuri pe capcane malițioase. Rapid7 a identificat de asemenea peste 250 de site-uri WordPress compromise care injectează solicitări false de verificare Cloudflare pentru a distribui malware pentru Windows.

„Niciun CAPTCHA legitim nu necesită acest lucru”, a avertizat Malwarebytes, îndemn și pe oricine ar fi lipit comenzi în Terminal dintr-un site web să schimbe imediat parolele de pe un dispozitiv curat, să revoce token-urile API și cheile SSH și să ruleze o scanare completă pentru malware.

Surse:

Infiniti Stealer: A new macOS infostealer using ClickFix and Python/Nuitka