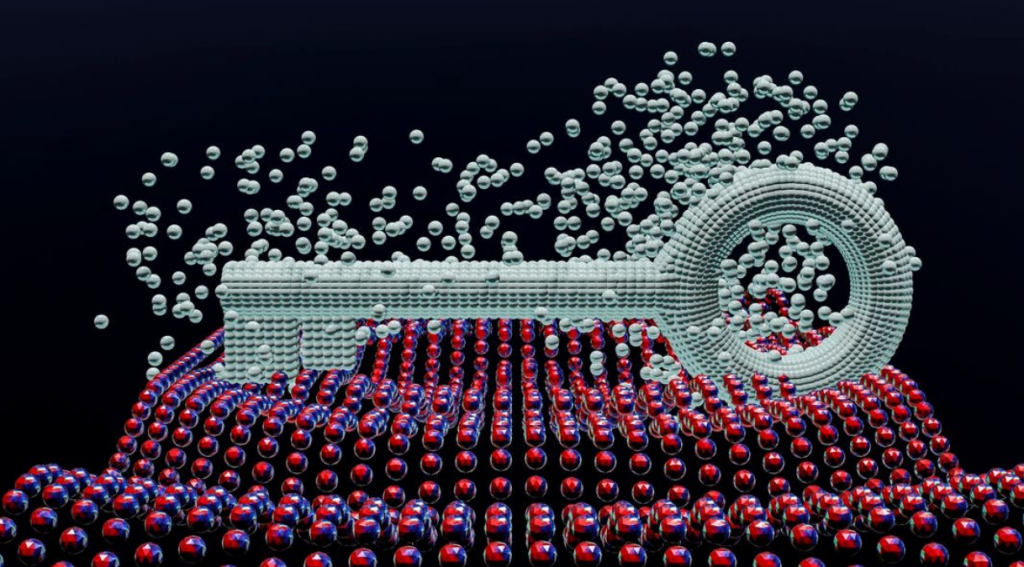

Google a anunțat miercuri un nou program pentru a face certificatele HTTPS sigure împotriva atacurilor computerelor cuantice, adoptând o tehnologie numită Merkle Tree Certificates care comprimă datele criptografice rezistente la calcul cuantic de la aproximativ 2,5 kilobyți la circa 64 de byți — menținând web-ul post-cuantic la fel de rapid ca internetul de astăzi.

Această mișcare marchează un pas decisiv în pregătirea infrastructurii de securitate a web-ului pentru apariția eventuală a computerelor cuantice relevante din punct de vedere criptografic, care ar putea folosi tehnici precum algoritmul lui Shor pentru a sparge criptografia cu curbe eliptice care stă la baza certificatelor TLS actuale.

Cum funcționează certificatele Merkle Tree

În loc să adauge chei și semnături post-cuantice voluminoase direct în lanțul tradițional de certificate X.509 — ceea ce ar mări dimensiunea handshake-ului de aproximativ 40 de ori — MTC-urile adoptă o abordare fundamental diferită. O Autoritate de Certificare semnează un singur „Tree Head” (Cap de Arbore) care reprezintă potențial milioane de certificate, iar browserul primește doar o dovadă compactă de includere în acel arbore. Rezultatul este că transparența este integrată implicit: devine imposibil să emiti un certificat fără a-l include într-un arbore public, eliminând costul suplimentar al sistemului actual Certificate Transparency, păstrând în același timp proprietățile sale de securitate.

Echipa Chrome Secure Web and Networking de la Google a scris că MTC-urile „înlocuiesc lanțul greu de semnături serializate din PKI tradițional cu dovezi compacte bazate pe Merkle Tree”. De asemenea, browserul încorporează material criptografic din algoritmi rezistenți la calculatoare cuantice, precum ML-DSA, ceea ce înseamnă că un atacator ar trebui să spargă atât criptarea clasică, cât și cea post-cuantică pentru a falsifica un certificat.

Implementare treptată și colaborare între industrii

Chrome experimentează deja cu MTC-uri folosind trafic real de internet, conform blogului de securitate al Google. Efortul este dezvoltat în coordonare cu noul grup de lucru PLANTS (PKI, Logs, And Tree Signatures) al Internet Engineering Task Force. Cloudflare este un partener cheie în această inițiativă, testarea fiind în curs pe aproximativ 1.000 de certificate TLS active.

Implementarea se desfășoară în trei etape, cu bootstrapping public inițial al MTC-urilor planificat pentru T1 2027 și finalizarea cerințelor de integrare pentru Autoritățile de Certificare suplimentare în noul Chrome Quantum-Resistant Root Store al Google până în T3 2027, conform analizei din industrie a programului. Google a declarat că nu are „niciun plan imediat de a adăuga certificate tradiționale X.509 care conțin criptografie post-cuantică la Chrome Root Store” și va urma această cale doar ca ultimă soluție.

O cursă împotriva amenințării „Stochează acum, decriptează mai târziu”

Urgența provine din atacurile de tip „colectează acum, decriptează mai târziu”, în care adversarii interceptează traficul criptat astăzi cu expectativa de a-l decripta odată ce computerele cuantice vor deveni mature. Chrome a implementat deja schimbul de chei post-cuantice pentru a contracara această amenințare, dar autentificarea — dovedirea că un site web este cine pretinde a fi — a rămas vulnerabilă. MTC-urile elimină această vulnerabilitate, în timp ce Google menține simultan Chrome Root Store existent pentru ierarhiile actuale non-rezistente la cuantice.

Surse:

https://security.googleblog.com/2026/02/cultivating-robust-and-efficient.html

https://googlechrome.github.io/chromerootprogram/moving-forward-together/

https://tech.slashdot.org/story/26/02/28/027202/google-quantum-proofs-https