Cercetătorii în securitate cibernetică au identificat o campanie activă de inginerie socială care exploatează pagini false de verificare CAPTCHA Cloudflare pentru a păcăli utilizatorii Windows să execute comenzi PowerShell malițioase care instalează malware-ul de tip information stealer StealC.

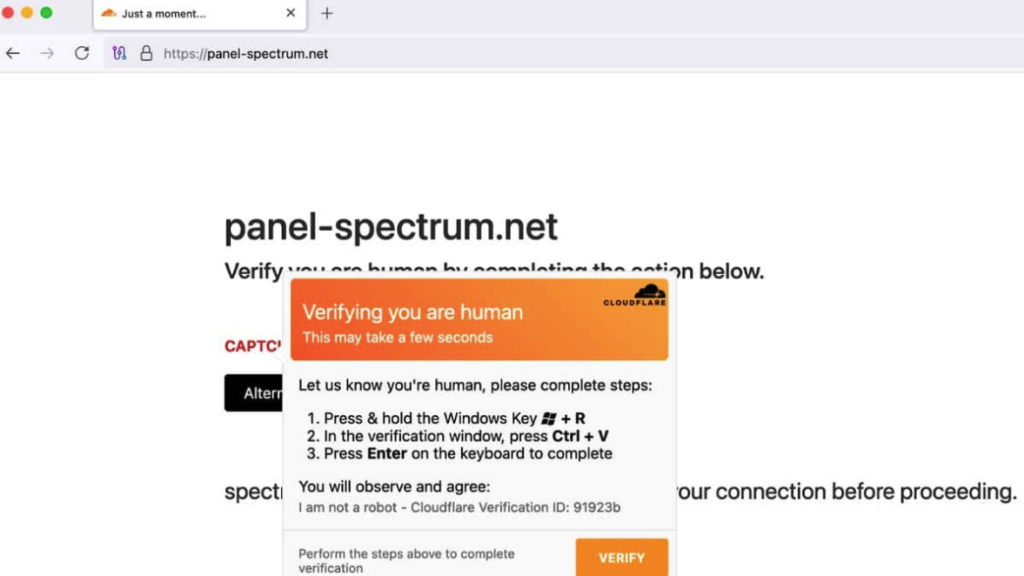

Campania, analizată în această săptămână de cercetătorii LevelBlue, începe când victimele vizitează site-uri web compromise care încarcă pagini frauduloase de verificare de securitate ce imită sistemul de verificare Turnstile al Cloudflare. CAPTCHA-ul fals instruiește utilizatorii să apese Windows Key + R pentru a deschide fereastra Run, apoi Ctrl + V pentru a lipi o comandă copiată în secret în clipboard-ul lor, și în final Enter pentru a o executa. Utilizatorii cred că completează o verificare de rutină când, de fapt, lansează malware.

Lanț de atac în mai multe etape

Atacul utilizează un proces sofisticat de infecție în mai multe etape, conceput pentru a evita detectarea. După executarea comenzii PowerShell inițiale, malware-ul se conectează la servere la distanță pentru a descărca shellcode independent de poziție, generat folosind framework-ul Donut. Acest shellcode încarcă apoi în mod reflexiv un downloader PE pe 64 de biți care recuperează payload-ul final StealC și îl injectează în svchost.exe, un proces legitim de serviciu Windows.

„Tehnica ClickFix exploatează încrederea utilizatorilor”, au remarcat cercetătorii LevelBlue în analiza lor. „Utilizatorii cred că parcurg un pas legitim de verificare și nu realizează că execută malware”.

Malware-ul utilizează tehnici de execuție fără fișiere, operând în întregime în memorie, fără a scrie fișiere pe disc. Comunicațiile de comandă și control folosesc trafic HTTP criptat cu codare Base64 și RC4, în timp ce șirurile de caractere din cadrul malware-ului sunt ascunse prin criptare pe două niveluri pentru a masca datele critice de configurare.

Capacități extinse de furt de date

StealC este conceput să colecteze o gamă largă de date sensibile din sistemele infectate. Conform cercetătorilor de la IstroSec care au analizat o campanie activă, malware-ul vizează acreditări de browser din Chrome, Edge, Firefox și peste 20 de alte browsere. De asemenea, extrage date de la peste 70 de extensii de portofele de criptomonede, inclusiv MetaMask, Phantom și Coinbase Wallet, precum și de la aplicații desktop de portofel.

Pe lângă criptomonede, StealC fură fișiere de autentificare pentru conturile Steam, acreditări de email Outlook, informații despre sistem și capturi de ecran ale desktopului. Malware-ul include și o componentă de monitorizare a clipboard-ului care detectează și înlocuiește adresele de portofele de criptomonede cu adrese controlate de atacatori.

Organizațiile ar trebui să monitorizeze string-uri User-Agent suspecte precum “Loader” în traficul de rețea, să marcheze execuția PowerShell cu comenzi encodate și să detecteze modele de apeluri API VirtualAlloc și CreateThread care indică injectarea de shellcode. Echipele de securitate ar trebui, de asemenea, să implementeze training de conștientizare care să abordeze prompturile false de CAPTCHA și verificare.

Surse:

https://cybersecuritynews.com/new-clickfix-attack-wave-targeting-windows-systems/

https://www.levelblue.com/blogs/spiderlabs-blog/how-clickfix-opens-the-door-to-stealthy-stealc-information-stealer

https://www.techradar.com/pro/security/fake-cloudflare-captcha-page-laden-with-malware-uncovered-in-the-wild-heres-how-to-stay-secure-and-safe