O variantă nou descoperită a atacului de inginerie socială ClickFix vizează în mod activ utilizatorii Windows, folosind utilitarul nativ Rundll32 și protocolul WebDAV pentru a livra programe malware, ocolind detectările concentrate pe PowerShell pe care echipele de securitate le-au construit pentru a contracara versiunile anterioare ale tehnicii. Separat, Apple a introdus discret un sistem de avertizare în macOS Tahoe 26.4, conceput pentru a întrerupe atacurile de tip ClickFix înainte ca acestea să poată fi executate. Împreună, aceste evoluții subliniază cât de rapid evoluează familia de amenințări ClickFix — și cum apărătorii de pe ambele platforme se întrec să țină pasul.

O metodă de atac Windows mai discretă

Echipa de Cercetare a Amenințărilor CyberProof a dezvăluit noua variantă pe 18 martie, detaliind modul în care atacatorii încă folosesc scenariul familiar ClickFix — o pagină CAPTCHA falsă care îi instruiește pe victime să apese Win+R, să lipească o comandă și să apese Enter — dar înlocuiesc PowerShell cu rundll32.exe care încarcă o DLL la distanță prin WebDAV. Comanda folosește sintaxa backslash-server-at-port a mini-redirector-ului WebDAV din Windows pentru a prelua payload-ul prin HTTP ca și cum ar fi un partaj de fișiere local, apoi apelează funcția de export a DLL-ului după numărul ordinal în loc de nume, reducând și mai mult oportunitățile de detectare statică.

Odată ce DLL-ul inițial se execută, lanțul de infecție livrează un loader secundar numit SkimokKeep, care folosește execuție în memorie, rezolvare dinamică a API-urilor prin traversarea PEB și manipularea Import Address Table pentru a evita lăsarea de artefacte forensice pe disc. Malware-ul implementează de asemenea verificări anti-VM, anti-sandbox și anti-debugging pentru a îngreuna analiza.

Separat, cercetătorii de la Atos au documentat o variantă ClickFix înrudită care mapează o unitate WebDAV folosind comanda “net use” și apoi rulează o versiune troianizată a aplicației Electron WorkFlowy, care acționează ca un beacon de comandă și control. Microsoft a urmărit de asemenea evoluția ClickFix, raportând la începutul lunii martie că unele campanii îi instruiesc acum pe victime să lipească comenzi în Windows Terminal în loc de dialogul Run, adăugând payload-uri codificate hexazecimal și abuz de LOLBin prin MSBuild.exe.

Apple răspunde pe macOS

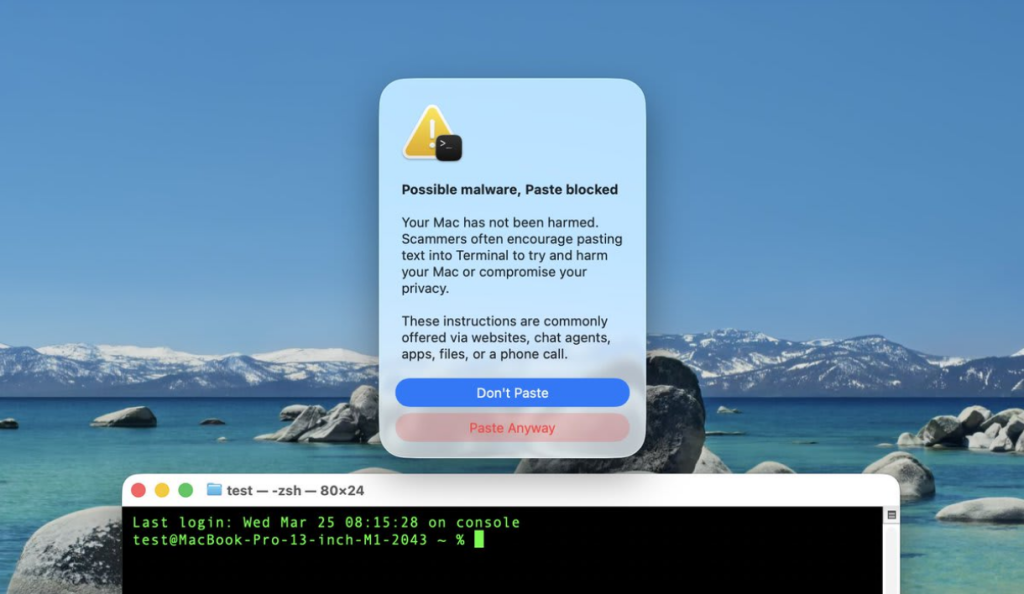

Apple a introdus o nouă măsură de protecție în macOS Tahoe 26.4, lansat în cel mai recent ciclu de actualizări, care întârzie execuția atunci când un utilizator lipește o comandă potențial dăunătoare în Terminal și afișează un avertisment care explică riscurile. Alerta îi informează pe utilizatori că nu s-au produs daune și că escrocii distribuie frecvent instrucțiuni malițioase prin diverse canale. Utilizatorii pot anula lipirea sau pot continua dacă înțeleg comanda.

Apple nu a publicat un document oficial de asistență despre această funcționalitate și aceasta nu apare în notele de lansare pentru macOS Tahoe 26.4. Conform Malwarebytes, protecția se activează atunci când comenzile sunt lipite din Safari în Terminal, deși criteriile exacte care declanșează avertismentul rămân neclare.

O amenințare în creștere

ClickFix a crescut rapid de când a fost observat pentru prima dată în 2024. Un raport Microsoft din 2025 a constatat că 47 la sută dintre incidentele de acces inițial au avut origine în această tehnică, iar ESET a raportat o creștere de 500 la sută a detectărilor între sfârșitul anului 2024 și mijlocul anului 2025. Grupul Insikt al Recorded Future a evaluat într-un raport din 24 martie că ClickFix „va rămâne foarte probabil un vector principal de acces inițial pe parcursul anului 2026″, pe măsură ce atacatorii încorporează metode mai selective de amprentare a browserului și o rotație mai rapidă a infrastructurii.

„Organizațiile cu detectări axate în mare parte pe activitatea bazată pe scripturi pot să nu reușească să identifice această variantă”, a avertizat CyberProof, „crescând riscul de acces inițial nedetectat și de executare a payload-ului”.

Surse:

https://thehackernews.com/2026/03/investigating-new-click-fix-variant.html